Openfire სერვერებზე კრიტიკული ხარვეზია

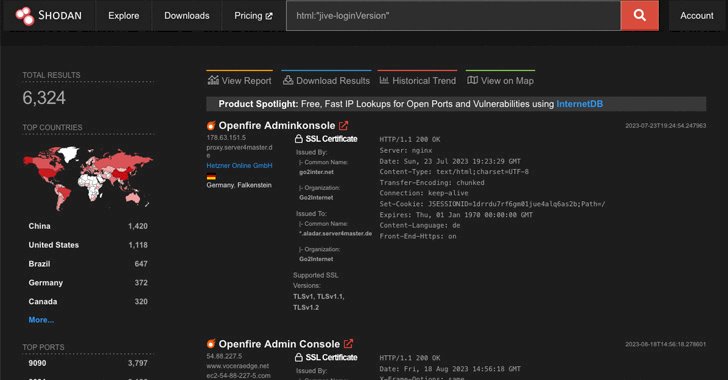

ათასობით სერვერზე კრიტიკული ხარვეზია

ათასობით Openfire XMPP სერვერი კვლავ ექვემდებარება მაღალი სიმძიმის ბაგებს, რომელსაც სჭირდება განახლებები.

ექსპლოიტი CVE-2023-32315 (CVSS ქულა: 7.5), დაუცველობა ეხება path traversal vulnerability Openfire-ის ადმინისტრაციულ კონსოლში, რომელსაც შეუძლია არაავთენტიფიცირებულ თავდამსხმელს წვდომა მისცეს სხვაგვარად შეზღუდულ გვერდებზე, რომლებიც დაცულია პრივილეგირებული მომხმარებლებისთვის.

ის გავლენას ახდენს პროგრამული უზრუნველყოფის ყველა ვერსიაზე, რომელიც გამოვიდა 2015 წლის აპრილიდან, 3.10.0 ვერსიებზე. Ignite Realtime-ის მიერ, მაისის დასაწყისში 4.6.8 და 4.7.5 ვერსიებზე გამოვიდა განახლება და საბოლოოდ 4.7.0 მდე გამოსწორებულია.

"Path traversal დაცვა უკვე არსებობდა ზუსტად ამ ტიპის თავდასხმისგან დასაცავად, მაგრამ არ იცავდა UTF-16 სიმბოლოების არასტანდარტული URL კოდირებისგან, რომლებიც არ იყო მხარდაჭერილი იმ დროს გამოყენებული ჩაშენებული ვებ სერვერის მიერ. ”, - თქვეს შემსრულებლებმა დეტალურ კონსულტაციაში.

შედეგად ჰაკერებმა ბოროტად გამოიყენეს ეს სისუსტე ადმინისტრატორის კონსოლის გვერდების ავთენტიფიკაციის მოთხოვნების გვერდის ავლით. დაუცველობა მას შემდეგ მოექცა აქტიური ექსპლუატაციის ქვეშ გლობალურ ქსელში, მათ შორის თავდამსხმელების მიერ, რომლებიც დაკავშირებულია Kinsing (აგრეთვე Money Libra) კრიპტო-ბოტნეტის მავნე პროგრამასთან.